Valentin Baumont

@ubaze

Looking around, doing security and dev stuff. Trying at least.

Cofounder and security consultant @ Calypt

ID: 233660507

http://www.calypt.com 03-01-2011 20:16:00

689 Tweet

160 Followers

539 Following

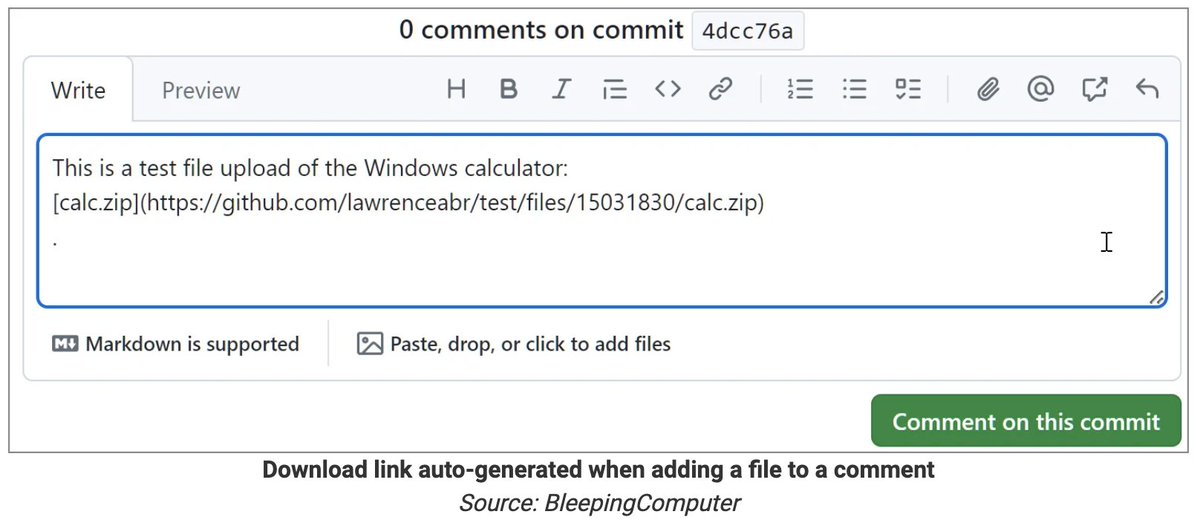

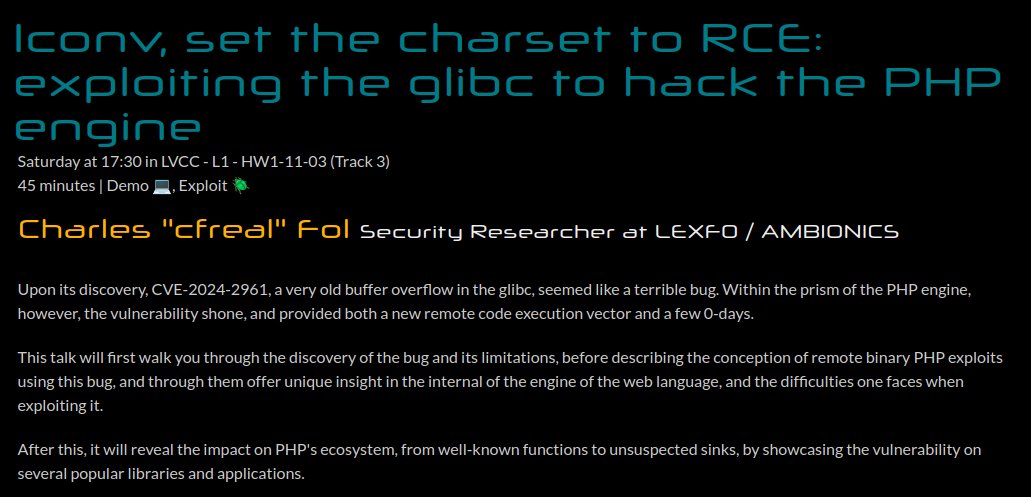

Iconv, set the charset to RCE (part 2): Charles Fol exploits direct iconv() calls to hack the PHP engine, and its most popular webmail, @Roundcube (CVE-2024-2961). ambionics.io/blog/iconv-cve…

We produced an analysis at Lexfo on World Leaks, the extortion platform created by the operators of Hunters International and originally uncovered by Group-IB Global Group-IB Threat Intelligence. blog.lexfo.fr/world-leaks-an… We welcome your feedbacks 😉