Saeed Al Marri🇵🇸

@s_a_m_912

Cybersecurity Student | ⏳eCPPTv3 |⏳#eJPT v2 & #Security+ tellonym.me/rwqan.fr

ID: 1694594877185576960

https://snapchat.com/t/5pcZZW3i 24-08-2023 06:18:22

1,1K Tweet

206 Followers

708 Following

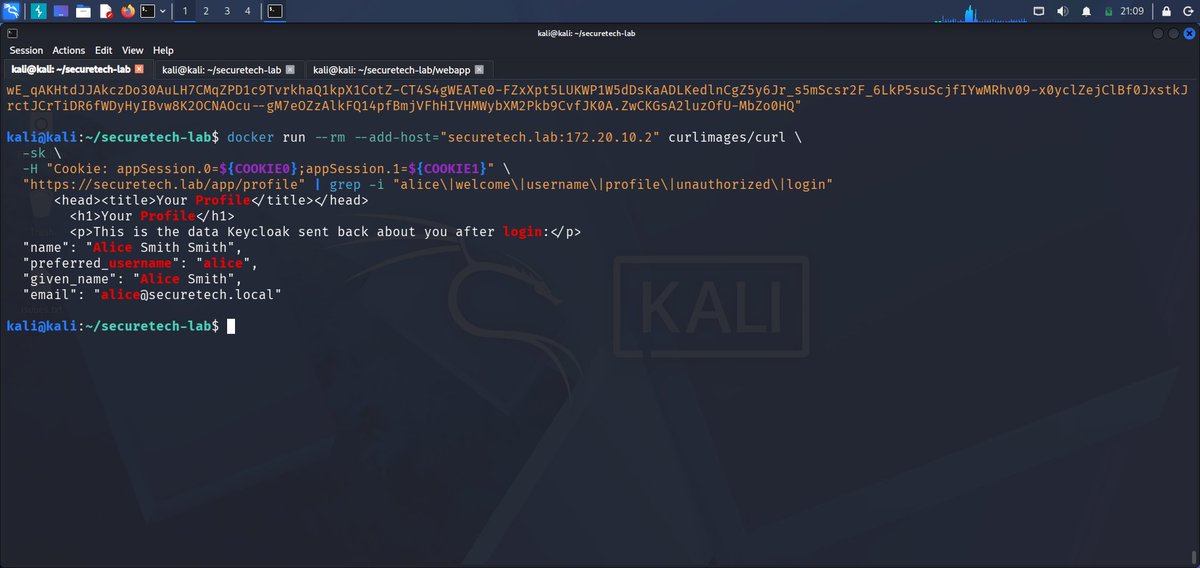

🔥🔥Cybersec Streak 485🔥🔥 🔥 Implemented an IP based login conditional flow, look at that beautiful conditional flow😌 🔥been battling with session handling (session that has been cleared from IdP is still returning user info with cURL😭) Ṣẹ́gunfúnmi😎 DsL_a ʚїɞ ® zʇunH ʎɐſ ɐsɐɟnW 🦁🦁🦁🦁