AbdelHady .M 🇵🇸

@abdelhady360

Cyber Security Analyst

ID: 797489532409102336

https://abdelhady360.github.io 12-11-2016 17:21:36

18 Tweet

192 Followers

948 Following

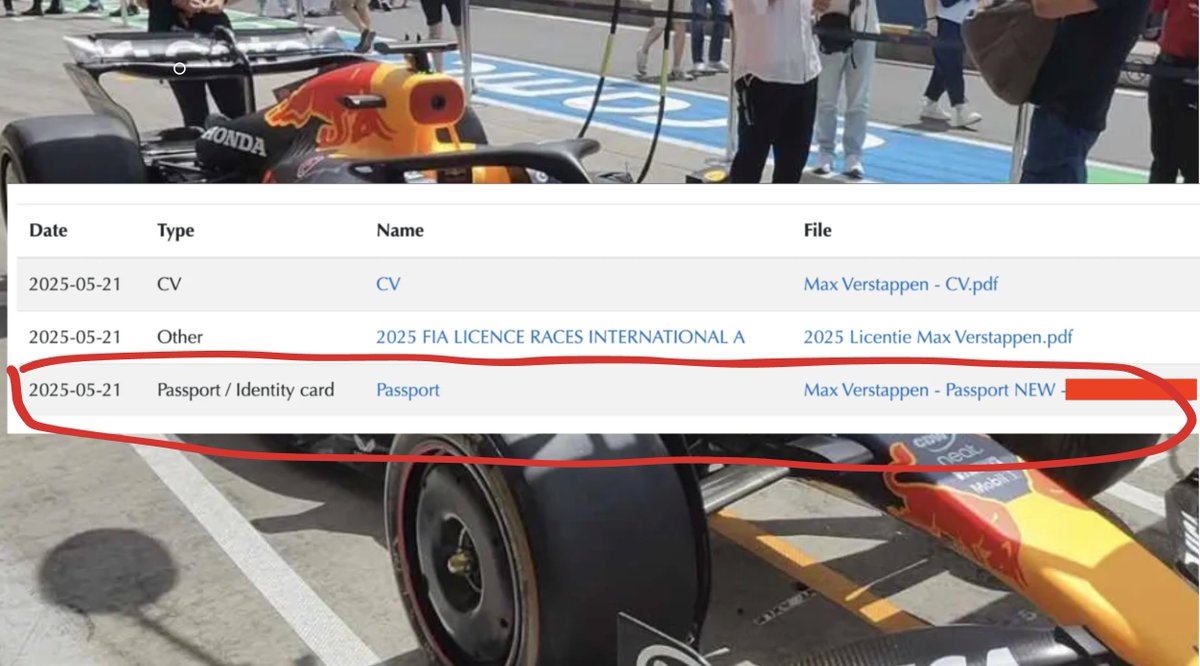

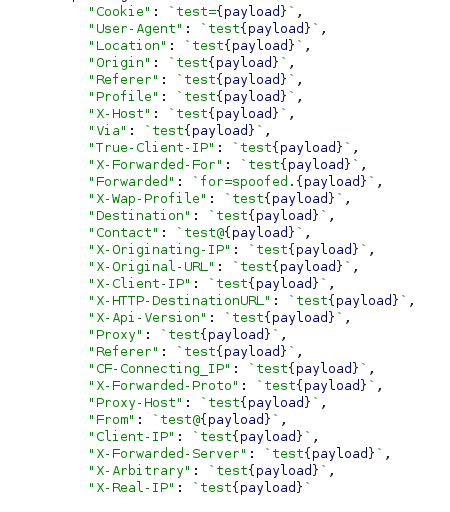

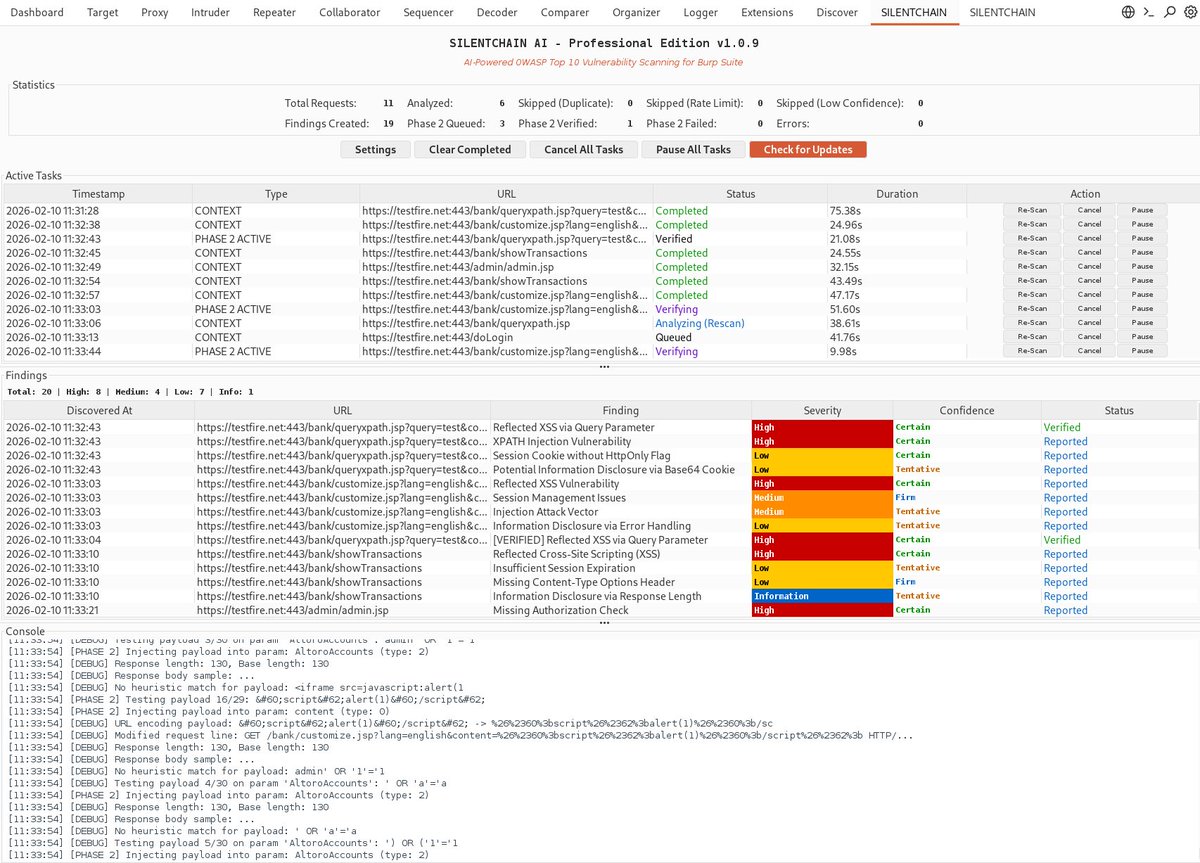

We found a way to access Max Verstappen's passport, driver's license, and personal information. Along with every other Formula1.com driver's sensitive data. It took us 10 minutes using one simple security flaw 🧵