Hacking Ético

@hacking_etico

Blog de Seguridad de la Información

ID: 789633986

http://www.hacking-etico.com 29-08-2012 16:01:43

9,9K Tweet

16,16K Followers

286 Following

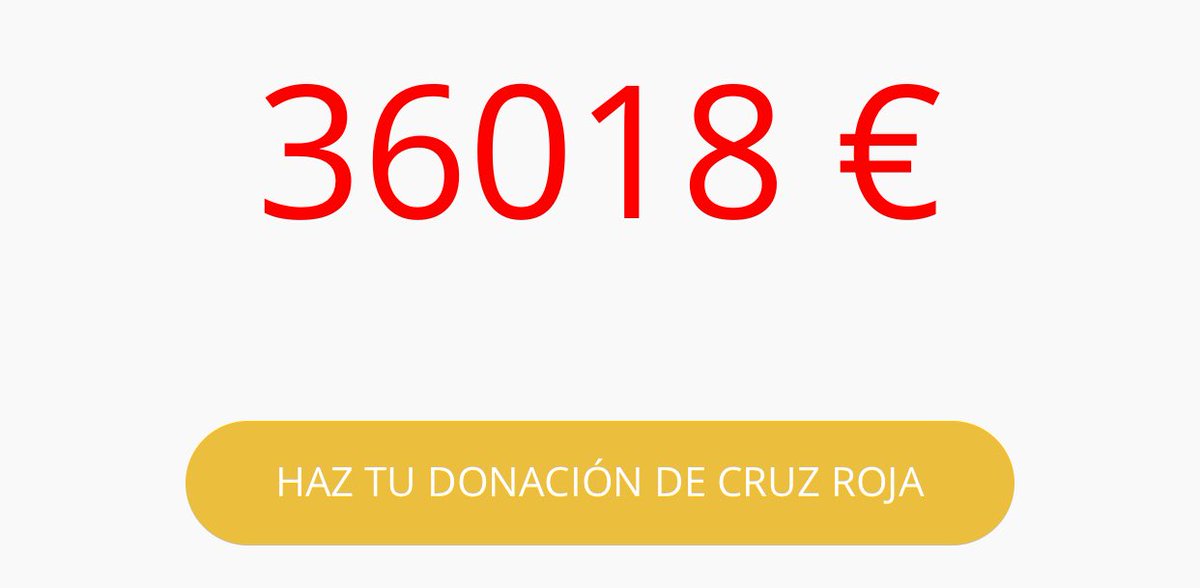

Nos lo habéis preguntado mucho, el 100% de las donaciones que se recauden en la #C0R0N4CON se hacen directamente a Cruz Roja Española a través de su web y cuentas bancarias habilitadas, ni el evento ni sus organizadores tocan un solo euro. Muchas gracias a todos por vuestro apoyo! ☺️

Enhorabuena carlos_dhe 🇪🇦 por la idea, aquí nos tienes para echar una mano en esta iniciativa para ayudar a Cruz Roja Española con el #COVIDー19. Será un placer participar y estar rodeado de tanta buena gente de la comunidad #hacking de habla hispana. #c0r0n4con cordopolis.es/2020/04/03/tre…

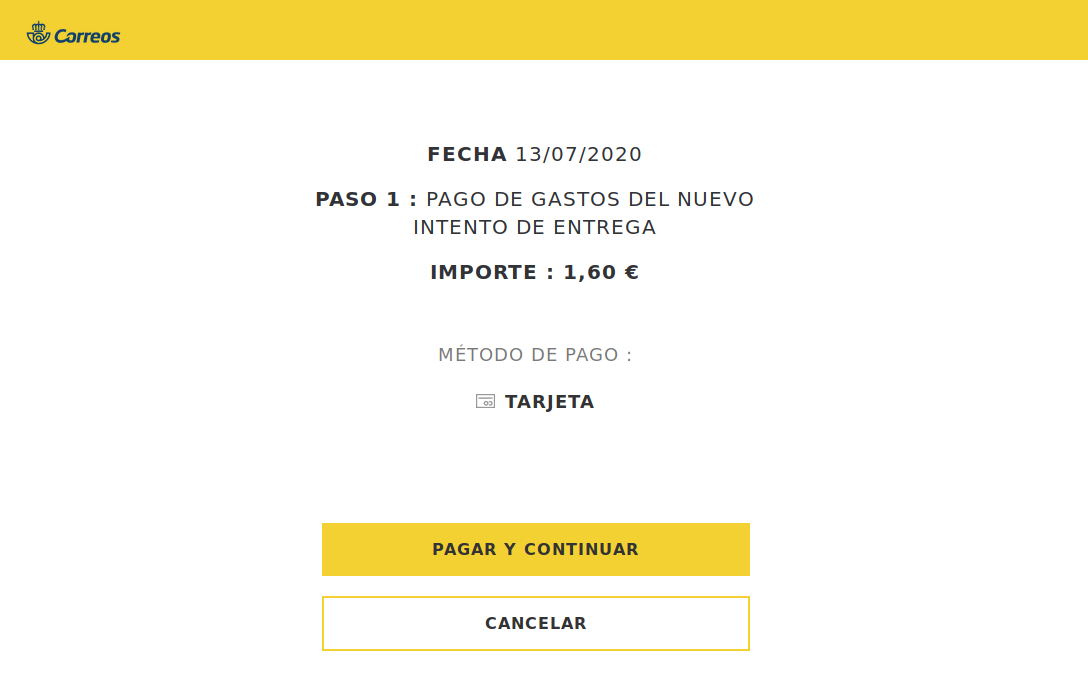

Campaña de phishing y malware aprovechando el #Covid_19. Nuestro colaborador Adrián Rodríguez García nos explica en este nuevo artículo algunos ejemplos y cómo se llevan a cabo. #malware #phishing hacking-etico.com/2020/04/07/cam…

Amigos, queda muy poco para el objetivo de los 40.000 perseguidos por @C0r0n4CON. ¿Nos ayudáis con un pequeño donativo y dando difusión? #EstoLoParamosHackeando #C0r0n4Con

Aquí os dejo un artículo de hace unos años sobre "Hacking vía Satélite" en Hacking Ético #Shodan #Geolocalización #DreamBox #CCCam #IPTV #CardSharing hacking-etico.com/2016/05/03/hac… cc SalvaGamero

Hoy presentamos en sociedad wikiprot.protaapp.com, el repositorio de conocimiento en materia de ciberseguridad creado y mantenido por la comunidad ProtAAPP - Protege las AAPP Toda la información aquí protaapp.com/2020/10/wikipr…

¡No os lo perdáis! 👇 #VISION2020 de SMI España

Tan solo queda media hora para que den comienzo las ponencias de este segundo día de #XIVJornadasCCNCERT. En esta ocasión, el módulo es 'Ciberinteligencia' y volverán a tener lugar en la Sala 19, patrocinada hoy por Sidertia by Izertis.

📢"Existen dos tipos de empresas: las que han sufrido ciberataques y las que los sufrirán en un futuro" Y tú, ¿sabes cómo proteger tu negocio? 📡 Aquí van 5 consejos básicos de Miguel A. Arroyo y el equipo de ciberseguridad de SEMIC 👇 LLEIDA.COM lleida.com/noticia_canal/…