🦄 ValVolt (Cédric Hebert)

@valvolt

I do security research in cyber-deception. OSCP, ex-CISSP

@[email protected]

ID: 243683986

27-01-2011 15:56:25

2,2K Tweet

299 Followers

783 Following

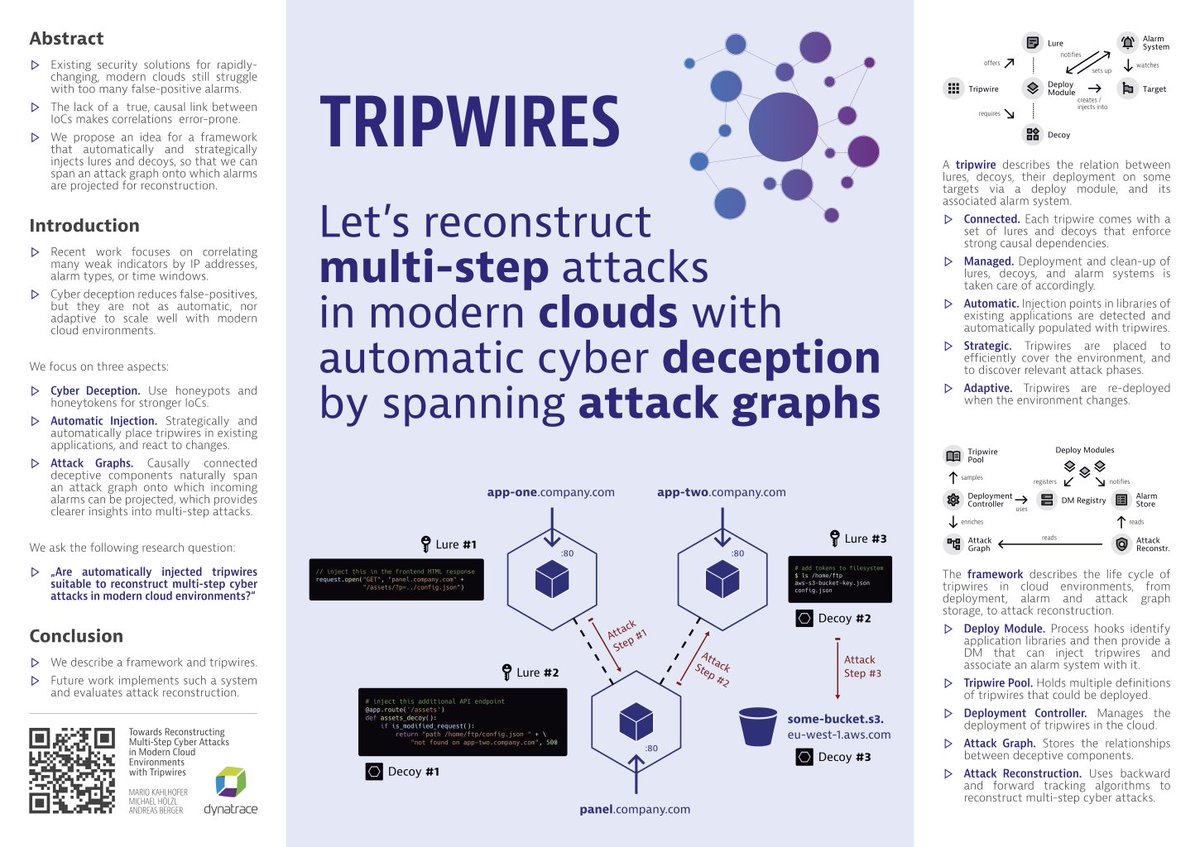

Telecom Valley Merci Telecom Valley de m'avoir donné l'opportunité de présenter, et surtout merci à tous les participants de m'avoir suivi même quand la démo ne fonctionnait pas ! Fun fact: ce matin, le Pod s'est finalement déployé tout seul. Mais non, l'informatique n'est pas de la magie noire

My sustainability class just finished a module about disinformation. I had them write me a letter assuming they were flunking and arguing that they deserve an A, using the techniques of disinformation we discussed, like cherry picking, false experts and ad hominem. HOO-boy. 1/n