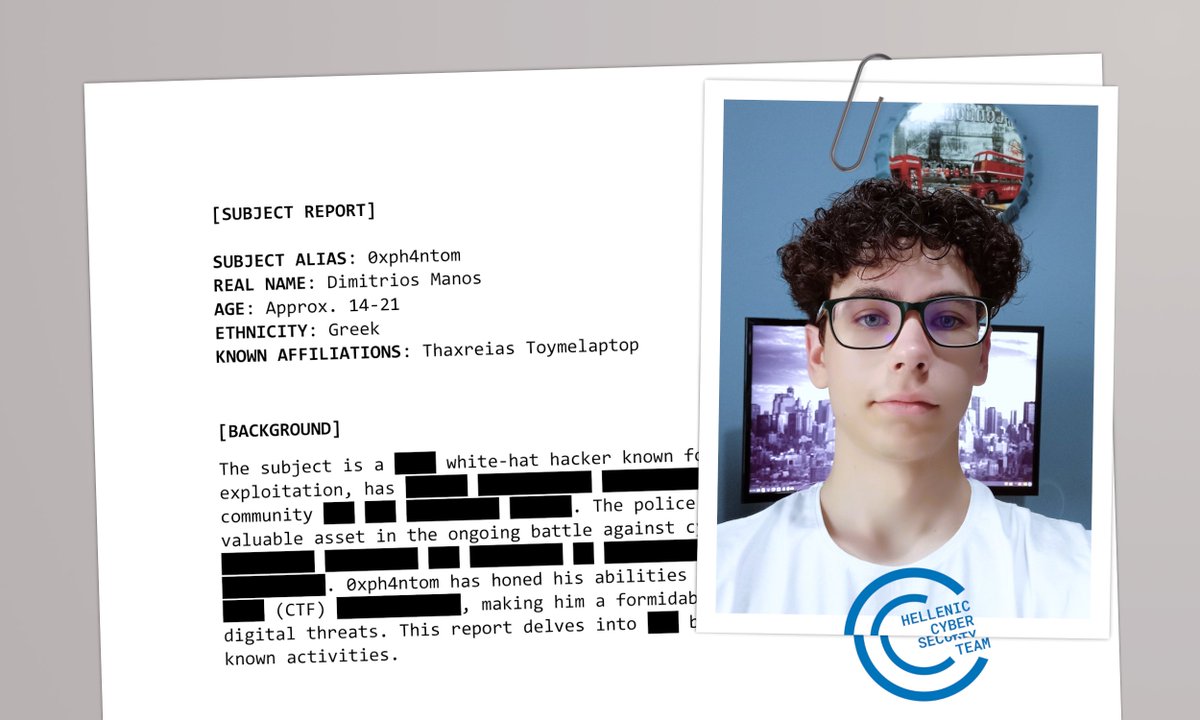

Dimitris Manos

@0xph4ntom

ID: 1575199207035748359

28-09-2022 19:02:37

19 Tweet

14 Followers

271 Following

Hellenic Cyber Security Team bootcamp 2024🫡🔥🇬🇷. You can find us in your local ctf scoreboards and discord servers :)🤘